Ransomware: Anatomía de un ataque (II)

3:43

Vea cómo se articula un ataque de ransomware efectivo. Las empresas de hoy en día requieren una seguridad efectiva.

Compartir

Vídeos relacionados

En Productos

-

Reproducir vídeo ¿Qué es la red intuitiva? Descripción y Demo

¿Qué es la red intuitiva? Descripción y Demo

En este video de 10 minutos se describe qué es la red intuitiva, cuáles son los beneficios y se muestra una demo.

11:09

-

Reproducir vídeo Licencias de DNA para redes inalámbricas

Licencias de DNA para redes inalámbricas

Las licencias de la suscripción Cisco ONE para software para redes inalámbricas incluye las últimas innovaciones de la Arquitectura de red digital de Cisco.

3:50

-

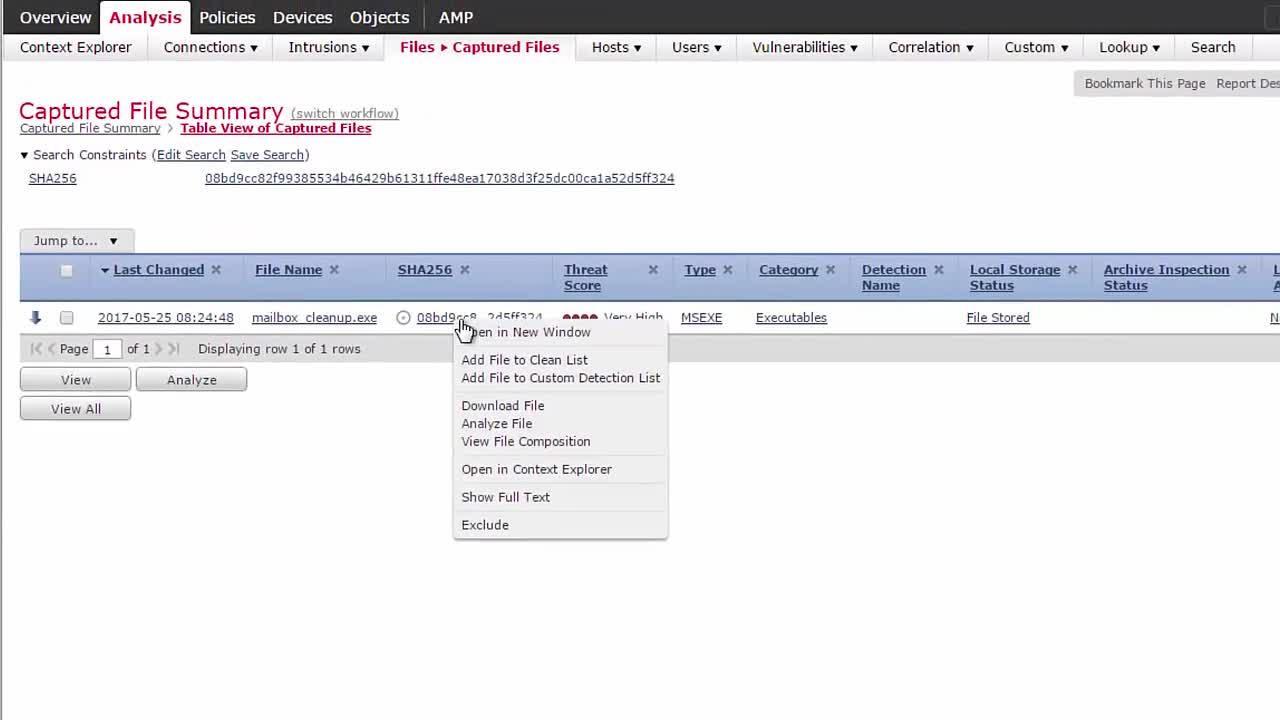

Reproducir vídeo Demostración de AMP en todas partes

Demostración de AMP en todas partes

En esta demostración se puede ver cómo colaboran AMP para el correo electrónico, la red y terminales con el fin de detectar y responder automáticamente a una nueva amenaza.

4:24

-

Reproducir vídeo Seguridad de la nube de Cisco: Fancy Hare

Seguridad de la nube de Cisco: Fancy Hare

Este vídeo le mete en la mente de los hackers y explica por qué estos han pasado a focalizarse en los ataques en la nube.

2:37

-

Reproducir vídeo El sexto sentido de la red

El sexto sentido de la red

Abra sus sentidos al siguiente paso en las redes basadas en la intención. Comprenda el contexto de todo lo que sucede en su red. Cisco DNA.

1:42

-

Reproducir vídeo Cisco Incident Response: Qué ocurre

Cisco Incident Response: Qué ocurre

Esta breve presentación animada explica el flujo de proceso tipico de una comunicación con el Cisco Incident Response Service.

3:05